主页 > imtoken安卓最新版 > 挖掘木马是“良性”病毒,使系统卡得更慢。同学,你大错特错了

挖掘木马是“良性”病毒,使系统卡得更慢。同学,你大错特错了

说到挖矿木马,有些人一脸迷茫:“挖矿没有挖掘机?你如何挖掘木马?"。说实话,遇到这种情况,小编无语了。

另一个人知道什么是挖矿木马,但他很不屑:“是不是系统卡慢了一点,没有损坏,不用大惊小怪。编辑说:“这童鞋,你大错特错了,你的警惕性在及格线以下,你得赶紧回炉子修炼。"

挖矿木马

都不是所谓的“良性”病毒,除了影响系统的速度,让资源占用率飙升外,挖矿木马一般也会离开后门,打挖矿木马,企业的机密信息处于危险之中。今天的文章让您详细了解挖掘木马并不简单。

比特币、山寨币和采矿木马

比特币

比特币是一种基于区块链技术的虚拟加密货币,具有匿名性和难以追踪的特点,经过十几年的发展,已成为网络黑产业最喜欢的交易媒介。大多数勒索软件病毒在加密受害者的数据后勒索昂贵的比特币。比特币在2021年已经达到了64,000美元的天价,收购比特币需要高性能计算机(也称为矿机,一般配置顶级CPU和GPU)根据特定算法进行计算,计算的过程形象地称为“挖矿”。

图1矿机

价格昂贵,为了生产比特币,有些人不惜购买大量矿机,形成网络集群挖矿。采矿是非常耗电的,所以矿井经常在偏远地区寻找小水电和小火电来建设,因为电价便宜,甚至经营矿井的人都偷电来开采。当数字加密货币的市场价值飙升时,挖矿业务将上升,高端CPU、GPU、高端显卡和大容量硬盘将被炒作并售罄。目前,中国政府已经宣布将实现碳达峰、碳中和的目标,生产和交易能耗严重的虚拟加密货币已被认定为非法,中国所有矿场(生产加密货币)必须关闭。因为挖矿

需要大量的金融投入,所以从一开始,就有人就想着用木马控制别人的电脑,形成僵尸网络集群挖矿,这就是所谓的“挖矿木马”。随着获得(挖)比特币变得越来越困难,其他模仿比特币的山寨币已经诞生,例如门罗币、莱特币和马斯克最喜欢的狗狗币。其中,挖矿木马爱门罗币(XMR),自诞生以来,门罗币的市值不断攀升,目前已超过10亿美元。

图2

严重低估了采矿木马的危害

新基建推动了企业全面数字化,越来越多的政企机构将业务上云,公共服务、生产、生活效率迅速提升,人人都成为数字化的受益者。与此同时,数字化转型过程中出现了新的安全隐患,如信息泄露几乎影响到每个人。人们对数字系统的依赖,对系统的稳定运行有着极高的要求。如果业务服务因任何原因中断,都会给社交功能的正常运行带来很多麻烦。

挖掘木马攻击是一种发生率高、导致业务系统中断概率高的威胁,是最常见的网络攻击。根据腾讯安全团队的最新检测结果,挖矿占公有云攻击的一半以上比特币偷电挖矿,占挖矿攻击的一半以上,腾讯云在过去30天内检测到的挖矿木马攻击超过6000次。一些国外科技媒体报道称,挖矿木马攻击占所有安全事件的25%以上。

黑客通过各种技术手段传播扩散挖掘木马,木马控制的计算机越多,木马存活的时间就越长,获得的挖矿收入就越多。挖掘木马最明显的影响是系统资源的大量消耗,使系统中的其他软件或服务运行缓慢,性能下降。如果云主机被挖矿木马入侵,正常服务可能会因为性能不佳而变慢,甚至导致服务崩溃和中断。

图3挖矿

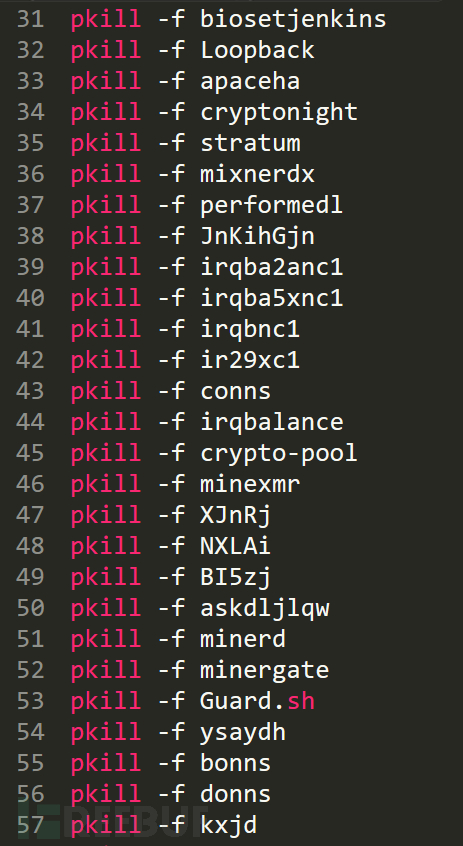

木马使用多种技术来实现长期常驻隐蔽挖矿的目标。腾讯安全专家分析发现,挖矿木马对系统资源的使用设置了上限比特币偷电挖矿,如不超过80%。一些挖矿木马被设计成能够检测系统工具的操作,当检测到进程管理器时,挖矿过程立即停止。或者只在电脑屏幕黑屏时挖我的,有人操作电脑时退出,等等。还有其他复杂的技巧,包括隐藏进程,或替换,伪装系统进程,诱骗管理员进行故障排除等。

许多人认为挖掘木马只会减慢系统速度,消耗系统资源,并且不会产生破坏性后果。这种看法严重低估了挖掘木马的危险,而这些木马的影响远不止于此。

在腾讯安全团队的日常运营中,对大量挖矿木马家族进行了分析,消耗了受害者主机的大量计算机资源,干扰了正常的业务运营。挖掘木马通常表现出以下行为:

l 添加SSH无密码登录后门

l 添加具有管理员权限的帐户

安装 IRC

后门并接受来自远程IRC服务器的指令

支持更换多种系统工具:PS,顶部,PSTREE等

安装rootkit后门

關閉 Linux/Windows 防火牆

关闭 Windows Defender

l 卸载弹性云服务器安全防护软件

l 添加定时任务和启动项

l 清除系统日志

上述行为会严重威胁服务器的安全,挖矿木马控制者可能随时窃取服务器的机密信息,控制服务器进行DDoS攻击,以此服务器为跳板攻击其他计算机,甚至随时释放勒索软件,彻底瘫痪服务器。关闭和卸载防火墙和主机安全软件的行为将使受害主机的安全防护能力消失,导致服务器有可能被其他团伙入侵和控制。

除云主机外,挖矿木马还针对广泛的设备:物联网智能设备,包括智能路由器、网络摄像头等。由于此类设备的制造商很多使用开源系统,自身的安全能力相对不足,并且难以修复所用组件的高风险漏洞,同时此类设备的用户往往不太考虑安全风险,主动修复漏洞较少。因此,由于漏洞,大量物联网设备不断受到控制,直到用户淘汰旧设备并用新设备替换它们。除了挖矿,受控的物联网设备还用于收集私人信息并通过DDoS攻击非法获利。

挖掘木马的入侵通道

漏洞利用武器和弱密码爆破攻击是挖掘木马攻击传播最常用的两种方法。还有供应链攻击的案例,虽然案例不多,但具有影响大的特点。

腾讯安全团队每天都会分析大量的挖矿木马家族,很多挖矿木马非常勤奋,特别善于利用流行的漏洞攻击武器入侵。当出现不太难利用且广泛应用的高风险漏洞时,就会发现一群挖矿木马团伙像金矿一样蜂拥而至。

今年 8 月 25 日,Atlassian 正式披露了 Atlassian Confluence 远程代码执行漏洞 (CVE-2021-26084),该漏洞允许攻击者完全控制服务器以完成任何可能的任务。9月1日,漏洞poc(概念验证代码)在Github上公开。当晚,腾讯安全团队检测到多个不同的挖矿木马团伙和僵尸网络团伙利用该漏洞攻击云主机。第二天,发现利用该漏洞的黑工团伙数量增加到7个,其中5个是挖掘木马家族:kwroksminer,iduckminer,h2miner,8220miner,z0miner。

同样,采矿木马团伙可能会利用几个不同的漏洞来攻击武器组合。腾讯安全拦截了跨平台蠕虫HolesWarm,它使用20多种漏洞武器攻击Windows和Linux主机挖矿。

弱密码

网络服务的配置也是挖矿木马入侵的重要渠道,很多挖矿木马会携带或下载弱密码词典进行爆破攻击。

挖掘木马的常见攻击方式和后果可以参考下图:

图4

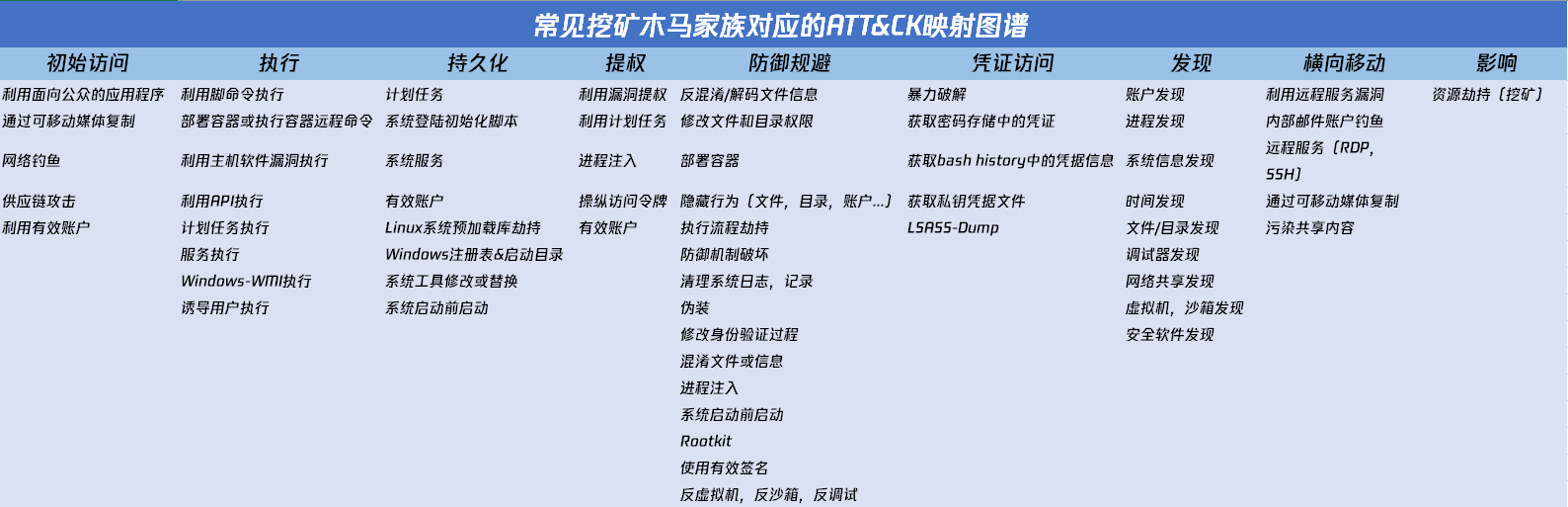

我们将常见的特洛伊木马攻击映射到AT&CK来描述此类威胁的技术特征:

图5在本期中,我们将讨论挖掘木马

的常见做法和危害,然后我们将通过几个章节来了解如何采取措施有效地检测和清除挖掘木马。